Các kỹ sư tại Viện nghiên cứu Tây Nam đã xác định được lỗ hổng an ninh mạng với xe điện (EV) sử dụng hệ thống sạc nhanh dòng điện một chiều, cách sạc xe điện nhanh nhất và phổ biến nhất. Công nghệ điện áp cao dựa vào công nghệ truyền thông đường dây điện (PLC) để truyền dữ liệu lưới điện thông minh giữa xe và thiết bị sạc.

Trong phòng thí nghiệm, nhóm SwRI đã khai thác lỗ hổng trong lớp PLC, chiếm quyền truy cập vào khóa mạng và địa chỉ kỹ thuật số trên cả bộ sạc và xe.

"Thông qua thử nghiệm thâm nhập, chúng tôi phát hiện ra rằng lớp PLC được bảo mật kém và thiếu mã hóa giữa xe và bộ sạc", Katherine Kozan, một kỹ sư đứng đầu dự án cho Phòng Hệ thống Độ tin cậy cao của SwRI cho biết. Nhóm nghiên cứu phát hiện ra việc tạo khóa không an toàn hiện diện trên các chip cũ hơn khi thử nghiệm, điều này đã được xác nhận thông qua nghiên cứu trực tuyến là mối lo ngại đã biết.

Nghiên cứu này là một phần trong những nỗ lực liên tục của SwRI nhằm giúp ngành di động và chính phủ cải thiện an ninh mạng ô tô thông qua máy tính ô tô nhúng và cơ sở hạ tầng lưới điện thông minh. Nghiên cứu này dựa trên một dự án năm 2020, trong đó SwRI đã hack bộ sạc J1772, làm gián đoạn quá trình sạc bằng thiết bị giả mạo do phòng thí nghiệm chế tạo.

Trong dự án mới nhất, SwRI đã khám phá các công nghệ sạc xe-lưới điện (V2G) tuân theo thông số kỹ thuật ISO 15118 về liên lạc giữa EV và thiết bị cung cấp điện cho xe điện (EVSE) để hỗ trợ truyền tải điện năng.

"Khi lưới điện phát triển để tiếp nhận nhiều EV hơn, chúng ta cần bảo vệ cơ sở hạ tầng lưới điện quan trọng của mình khỏi các cuộc tấn công mạng đồng thời đảm bảo thanh toán để sạc EV", Vic Murray, trợ lý giám đốc Bộ phận Hệ thống Độ tin cậy cao của SwRI cho biết. "Nghiên cứu của chúng tôi tìm thấy chỗ để cải thiện".

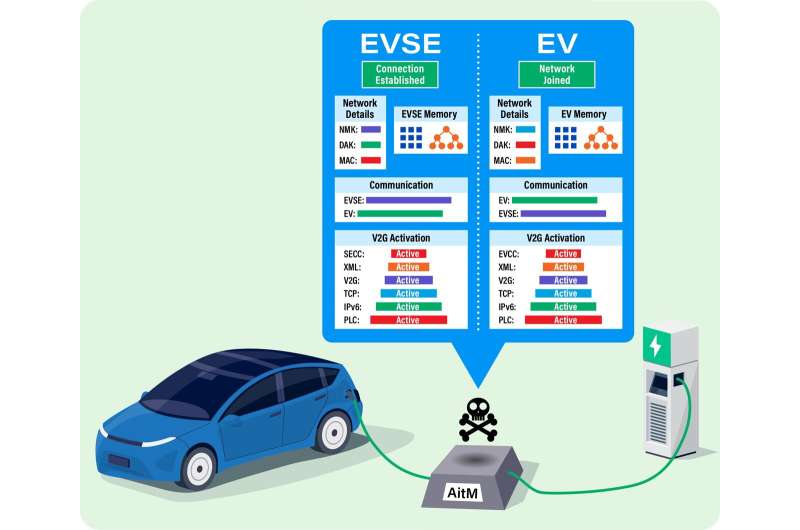

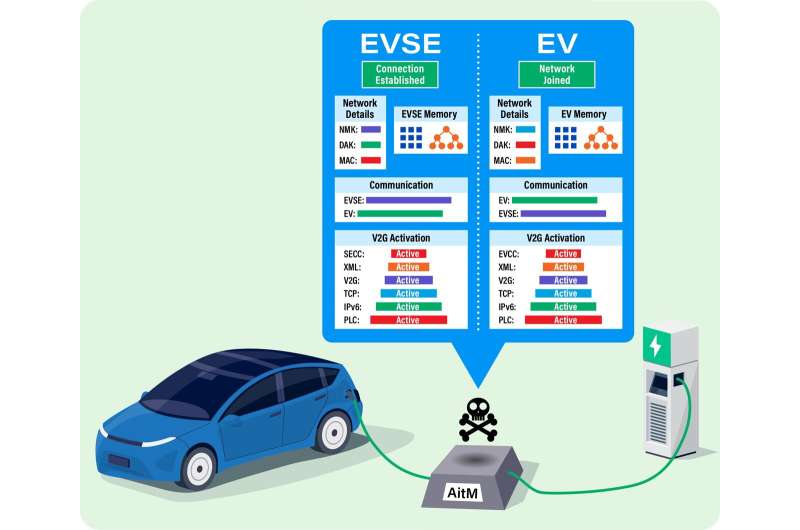

Nhóm SwRI đã phát triển một thiết bị đối thủ ở giữa (AitM) với phần mềm chuyên dụng và giao diện hệ thống sạc kết hợp đã được sửa đổi. AitM cho phép người thử nghiệm nghe lén lưu lượng giữa EV và EVSE để thu thập dữ liệu, phân tích và tấn công tiềm ẩn. Bằng cách xác định địa chỉ kiểm soát truy cập phương tiện của EV và EVSE, nhóm đã xác định được khóa thành viên mạng cho phép các thiết bị tham gia mạng và giám sát lưu lượng.

"Việc thêm mã hóa vào khóa thành viên mạng sẽ là bước đầu tiên quan trọng trong việc bảo mật quy trình tính phí V2G", FJ Olugbodi, một kỹ sư của SwRI đã đóng góp vào dự án, cho biết. "Với quyền truy cập mạng được cấp bằng khóa truy cập trực tiếp không an toàn, các vùng bộ nhớ không dễ bay hơi trên các thiết bị hỗ trợ PLC có thể dễ dàng được truy xuất và lập trình lại. Điều này mở ra cánh cửa cho các cuộc tấn công phá hoại như làm hỏng chương trình cơ sở".

Tuy nhiên, việc mã hóa các hệ thống nhúng trên xe đặt ra một số thách thức. Ví dụ, các lớp mã hóa và xác thực bổ sung thậm chí có thể trở thành mối nguy hiểm về an toàn. Việc không xác thực hoặc giải mã có thể làm gián đoạn chức năng hoặc hiệu suất của xe.

SwRI đã phát triển một kiến trúc zero-trust có thể giải quyết những thách thức này và các thách thức khác. Nó kết nối một số hệ thống nhúng bằng một giao thức an ninh mạng duy nhất. Nghiên cứu an ninh mạng EV trong tương lai của SwRI sẽ thử nghiệm các hệ thống zero-trust cho PLC và các lớp mạng khác.

Cameron Mott, giám đốc SwRI phụ trách nghiên cứu an ninh mạng ô tô của SwRI, cho biết: "An ninh mạng ô tô có nhiều lớp phức tạp, nhưng chúng tôi rất hào hứng với những kỹ thuật mới này để xác định và giải quyết các lỗ hổng".

Các kỹ sư tại Viện nghiên cứu Tây Nam đã xác định được lỗ hổng an ninh mạng với xe điện (EV) sử dụng hệ thống sạc nhanh dòng điện một chiều, cách sạc xe điện nhanh nhất và phổ biến nhất. Công nghệ điện áp cao dựa vào công nghệ truyền thông đường dây điện (PLC) để truyền dữ liệu lưới điện thông minh giữa xe và thiết bị sạc.

Trong phòng thí nghiệm, nhóm SwRI đã khai thác lỗ hổng trong lớp PLC, chiếm quyền truy cập vào khóa mạng và địa chỉ kỹ thuật số trên cả bộ sạc và xe.

"Thông qua thử nghiệm thâm nhập, chúng tôi phát hiện ra rằng lớp PLC được bảo mật kém và thiếu mã hóa giữa xe và bộ sạc", Katherine Kozan, một kỹ sư đứng đầu dự án cho Phòng Hệ thống Độ tin cậy cao của SwRI cho biết. Nhóm nghiên cứu phát hiện ra việc tạo khóa không an toàn hiện diện trên các chip cũ hơn khi thử nghiệm, điều này đã được xác nhận thông qua nghiên cứu trực tuyến là mối lo ngại đã biết.

Nghiên cứu này là một phần trong những nỗ lực liên tục của SwRI nhằm giúp ngành di động và chính phủ cải thiện an ninh mạng ô tô thông qua máy tính ô tô nhúng và cơ sở hạ tầng lưới điện thông minh. Nghiên cứu này dựa trên một dự án năm 2020, trong đó SwRI đã hack bộ sạc J1772, làm gián đoạn quá trình sạc bằng thiết bị giả mạo do phòng thí nghiệm chế tạo.

Trong dự án mới nhất, SwRI đã khám phá các công nghệ sạc xe-lưới điện (V2G) tuân theo thông số kỹ thuật ISO 15118 về liên lạc giữa EV và thiết bị cung cấp điện cho xe điện (EVSE) để hỗ trợ truyền tải điện năng.

"Khi lưới điện phát triển để tiếp nhận nhiều EV hơn, chúng ta cần bảo vệ cơ sở hạ tầng lưới điện quan trọng của mình khỏi các cuộc tấn công mạng đồng thời đảm bảo thanh toán để sạc EV", Vic Murray, trợ lý giám đốc Bộ phận Hệ thống Độ tin cậy cao của SwRI cho biết. "Nghiên cứu của chúng tôi tìm thấy chỗ để cải thiện".

Nhóm SwRI đã phát triển một thiết bị đối thủ ở giữa (AitM) với phần mềm chuyên dụng và giao diện hệ thống sạc kết hợp đã được sửa đổi. AitM cho phép người thử nghiệm nghe lén lưu lượng giữa EV và EVSE để thu thập dữ liệu, phân tích và tấn công tiềm ẩn. Bằng cách xác định địa chỉ kiểm soát truy cập phương tiện của EV và EVSE, nhóm đã xác định được khóa thành viên mạng cho phép các thiết bị tham gia mạng và giám sát lưu lượng.

"Việc thêm mã hóa vào khóa thành viên mạng sẽ là bước đầu tiên quan trọng trong việc bảo mật quy trình tính phí V2G", FJ Olugbodi, một kỹ sư của SwRI đã đóng góp vào dự án, cho biết. "Với quyền truy cập mạng được cấp bằng khóa truy cập trực tiếp không an toàn, các vùng bộ nhớ không dễ bay hơi trên các thiết bị hỗ trợ PLC có thể dễ dàng được truy xuất và lập trình lại. Điều này mở ra cánh cửa cho các cuộc tấn công phá hoại như làm hỏng chương trình cơ sở".

Tuy nhiên, việc mã hóa các hệ thống nhúng trên xe đặt ra một số thách thức. Ví dụ, các lớp mã hóa và xác thực bổ sung thậm chí có thể trở thành mối nguy hiểm về an toàn. Việc không xác thực hoặc giải mã có thể làm gián đoạn chức năng hoặc hiệu suất của xe.

SwRI đã phát triển một kiến trúc zero-trust có thể giải quyết những thách thức này và các thách thức khác. Nó kết nối một số hệ thống nhúng bằng một giao thức an ninh mạng duy nhất. Nghiên cứu an ninh mạng EV trong tương lai của SwRI sẽ thử nghiệm các hệ thống zero-trust cho PLC và các lớp mạng khác.

Cameron Mott, giám đốc SwRI phụ trách nghiên cứu an ninh mạng ô tô của SwRI, cho biết: "An ninh mạng ô tô có nhiều lớp phức tạp, nhưng chúng tôi rất hào hứng với những kỹ thuật mới này để xác định và giải quyết các lỗ hổng".

Mời các đối tác xem các hoạt động của Công ty TNHH Tập đoàn Thái Bình Dương

FanPage: https://www.facebook.com/Pacific-Group

YouTube: https://www.youtube.com/@PacificGroupCoLt